Обратилась в судебную экспертизу по поводу залива. Очень благодарна за быструю и профессиональную работу. Очень грамотные эксперты и благожелательное сопровождение

Компьютерно-сетевая экспертиза

Компьютерно-сетевая экспертиза — это специализированный анализ компьютерных систем и сетевых технологий для идентификации, сохранения и восстановления цифровых данных. Эксперты в этой области занимаются расследованием инцидентов кибербезопасности, анализируя данные, сетевой трафик и логи для выявления следов злоумышленников.

Лаборатория

Эксперты

Репутация

Вся Россия

Компьютерно-сетевая экспертиза в Москве

Определение компьютерно-сетевой экспертизы

Компьютерно-сетевая экспертиза - это процесс анализа и исследования компьютерных систем и сетей, который включает в себя оценку персональных компьютеров, крупных компьютерных систем и организованных сетевых структур с доступом в Интернет. Этот вид экспертизы имеет целью понять, как используются компьютерные средства в рамках сетевых информационных технологий, и оценить их функциональное предназначение. Это важная часть судебных и административных расследований, связанных с цифровыми данными.

- Исследование персональных компьютеров

- Оценка крупных компьютерных систем

- Анализ сетевых структур

- Понимание использования сетевых технологий

Фокус исследования экспертизы

В ходе компьютерно-сетевой экспертизы основное внимание уделяется выяснению того, какие действия совершались пользователями во время сетевой работы. Эксперты рассматривают различные аспекты использования сети, от общего взаимодействия до конкретных операций. Они могут анализировать логи, сессии браузеров и другие данные, чтобы восстановить цепочку событий.

- Анализ действий пользователей

- Рассмотрение взаимодействий в сети

- Исследование сетевых операций

Задачи компьютерно-сетевой экспертизы

Компьютерно-сетевая экспертиза позволяет решать ряд важных задач, от выявления связей между использованием сетевых объектов и результатами их работы до установления обстоятельств определённого события в сети. Она также помогает в исследовании данных, хранящихся на различных накопителях, для определения текущего состояния исследуемой сети и выявления возможных нарушений в её использовании.

- Выявление связей и результатов

- Установление обстоятельств событий

- Исследование накопителей данных

- Оценка состояния сети

Объекты исследования в компьютерно-сетевой экспертизе

В рамках компьютерно-сетевой экспертизы изучается сама сеть, трафик и данные, которые передаются через сетевые каналы. Эксперты могут работать как с локальными, так и с глобальными сетями, изучая разнообразную информацию, от электронных сообщений и писем до истории браузеров и файлов cookies.

- Исследование сетевого трафика

- Анализ передачи данных

- Изъятие электронных сообщений

Практические вопросы компьютерно-сетевой экспертизы

На практике эксперты в области компьютерно-сетевой экспертизы сталкиваются с различными вопросами, начиная от того, использовалось ли компьютерное средство для работы в Интернете, до анализа использования электронных платежных систем и кредитных карт. Важным является также выяснение содержания переписки и программ персональной связи через Интернет.

- Определение использования Интернета

- Анализ программ удаленного доступа

- Исследование электронных платежей и переписки

Закажите бесплатную консультацию

прямо сейчасс IT экспертом

Задачи экспертизы:

- Анализ начального состояния сети и её компонентов, включая отслеживание изменений в системе.

- Разбор причинно-следственных связей сетевых событий и их влияние на функционирование системы.

- Идентификация использования сети в непредусмотренные временные рамки.

- Проверка на применение запрещённого программного обеспечения или недопустимых средств.

- Исследование хранилищ данных и внешних устройств для оценки характеристик и состояния сети.

- Оценка конфигураций ПО и сети, обнаружение физических неисправностей.

- Определение архитектуры сетевой системы, её конфигурационных параметров и типологии.

- Соотнесение выявленных данных с стандартными параметрами подобных систем.

- Классификация сетевых объектов и элементов, их роли и места в структуре.

Методы исследования:

- Методы доступа – анализ безопасности, исследование пользовательских действий с доступом к информации.

- Анализ протоколов – изучение алгоритмов сетевых протоколов и их функций.

- Исследование маршрутов – определение путей передачи данных и их последовательности.

- Топологические методы – изучение структуры и иерархии сетевых систем.

Профессионализм экспертов ГОСТ ЭКСПЕРТ: Наши специалисты обеспечивают качественное исследование, соответствующее всем нормам и правилам. Они применяют последние компьютерные технологии и методики для достижения точных результатов. В городе, в том числе в Москве, экспертиза в НИИ ГОСТ ЭКСПЕРТ осуществляется на высочайшем уровне, гарантируя составление заключения, которое станет надёжной основой для принятия решений и не подлежит оспариванию.

Вопросы перед экспертом

Основные вопросы, которые могут быть поставлены перед экспертом или специалистом для проведения экспертизы

Можно ли установить точное время подключения и отключения конкретного устройства от сети в интересующий период?

Какие действия пользователь выполнял в сети Интернет в течение времени, предшествующего возникновению инцидента?

Существуют ли логи сетевого оборудования, подтверждающие несанкционированный доступ или попытки такого доступа в определенное время?

Можно ли проследить изменения в системных и приложенных файлах, которые могут свидетельствовать о внедрении вредоносного ПО или иных манипуляциях с данными?

Можно ли восстановить историю веб-браузера и анализ её содержимого, чтобы выявить следы посещения запрещенных или подозрительных веб-сайтов?

Какие сетевые ресурсы (IP-адреса, доменные имена) были доступны с данного компьютера или сетевого устройства в определенный момент времени?

Возможно ли восстановление удаленной электронной корреспонденции и каково содержание этих сообщений?

Какие приложения для мгновенного обмена сообщениями использовались на устройстве, и каков контент обмена?

Можно ли определить наличие и характеристику шифрованных каналов связи, используемых устройством или пользователями?

Существуют ли следы использования средств обхода цензуры или анонимизации трафика, таких как прокси-серверы или Tor?

Какие учетные данные использовались для доступа к удаленным сетевым ресурсам и могут ли они быть скомпрометированы?

Можно ли выявить неавторизованное использование сетевых принтеров, файловых хранилищ или других сетевых устройств?

Какие устройства были подключены к сети через Wi-Fi в интересующий период, и какова история их подключений?

Какие изменения были внесены в настройки сетевых устройств и сервисов непосредственно перед, во время или после события?

Возможно ли установление паттернов сетевой активности, которые могут указывать на запланированное мошенничество или внутреннее саботирование?

Какие физические адреса (MAC-адреса) устройств фиксировались в логах сетевого оборудования, и можно ли их сопоставить с конкретными устройствами?

Существуют ли записи об использовании корпоративной сети для проведения незаконных операций с электронными платежными системами?

Можно ли отследить путь конкретного файла или пакета данных внутри сети и выявить его источник или конечную точку?

Есть ли свидетельства удаленного управления устройствами сети и какие средства удаленного доступа использовались?

Какие меры предпринимались для защиты информации от утечки через сеть, и насколько эффективно они были реализованы в период, предшествующий инциденту?

Можно ли установить последовательность обновления программного обеспечения на сетевых устройствах и серверах, чтобы выявить возможные уязвимости?

Какие действия предпринимал пользователь сети перед отправкой подозрительных файлов или сообщений?

Существуют ли цифровые следы, которые могут подтвердить неавторизованный экспорт конфиденциальных данных через сеть?

Можно ли доказать использование специализированного программного обеспечения для перехвата сетевого трафика или манипуляции данными?

Какие сетевые операции выполнялись через сеть в моменты до и после предполагаемой кибератаки?

Были ли попытки скрыть или стереть следы сетевой активности, и какие инструменты были использованы для этого?

Можно ли идентифицировать все устройства и их пользователей, которые подключались к определенному сетевому ресурсу?

Какая информация передавалась между внутренней сетью и внешними точками доступа?

Можно ли определить, были ли изменены данные после незаконного доступа к сети, и какие следы этого сохранились?

Есть ли доказательства того, что были использованы методы криптоанализа для получения доступа к зашифрованным данным?

Сохранены ли логи доступа к базам данных и можно ли отследить запросы к этим базам?

Можно ли установить истинный объем переданных данных через сеть, которые могут быть связаны с инцидентом?

Какие мобильные устройства были зарегистрированы в локальной сети, и какова история их активности?

Можно ли определить, происходило ли внедрение вредоносного кода через электронную почту или другие сетевые сервисы?

Возможно ли проследить последовательность действий злоумышленника в сети на основе анализа логов?

Какие действия были предприняты администраторами сети в ответ на обнаружение подозрительной активности?

Можно ли определить точное местоположение устройства, с которого осуществлялся доступ или атака?

Есть ли свидетельства согласованной сетевой активности между несколькими устройствами, указывающие на координированную атаку?

Были ли попытки скрыть идентификацию пользователя или устройства через изменение сетевых настроек?

Можно ли привязать сетевую активность к конкретным событиям внутри организации, таким как финансовые операции или обмен коммерчески важной информацией?

...и другие вопросы

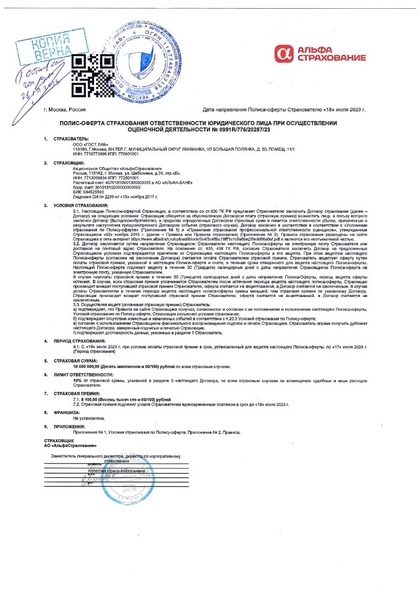

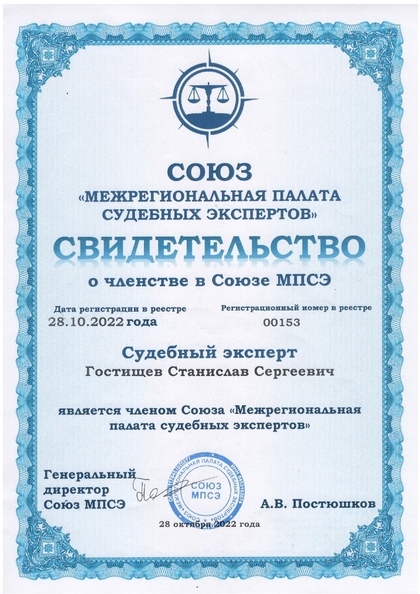

Лицензии и аккредитации

20 лет

мы работаем с 2001 года

10 000+

к нам обратились за помощью

5.0

средний рейтинг по отзывам в системе Яндекс

100%

заключений сдаются в срок!

Схема работы с нами

Мы профессионально проводим судебные и внесудебные экспертизы. Наши эксперты со всей ответственностью относятся к написанию заключения на каждом этапе работы.

Запрос

Запрос на исследование

Вы присылаете нам объекты исследования и формулируете вопросы на экспертизу

Информационное письмо

Мы оформляем информационное письмо, в котором указываем сроки и стоимость проведения экспертизы, квалификацию наших экспертов, которое передаем в суд

Определение о назначении

Судья выносит определение о назначении экспертизы в нашу лабораторию и отправляет нам материалы дела на исследование

Исследование

Анализ

Эксперт изучает материалы дела, при необходимости запрашивает материалы у судьи

Выезд на объект

В случае необходимости, эксперт готов выехать на осмотр объектов по всей России

Написание заключения

После осмотра объектов и изучения всех материалов дела эксперт пишет заключение

Результат

Контроль качества

Мы проверяем текст на соответствие оформления требованиям законодательства

Работа выполнена

Мы направляем заключение эксперта и материалы дела обратно в суд

Выезд в суд

В случае необходимости эксперт выезжает в суд для ответа на дополнительные вопросы

Запрос

Запрос на исследование

Вы присылаете нам объекты исследования и формулируете вопросы на экспертизу

Заключение договора

Мы согласовываем с вами условия проведения экспертизы и заключаем договор на проведение исследования

Предоставление материалов

Вы передаете нам все необходимые материалы для работы и исследования

Исследование

Анализ

Эксперт изучает материалы дела, при необходимости запрашивает доступ к объекту исследования

Выезд на объект

В случае необходимости, эксперт готов выехать на осмотр объектов по всей России

Написание заключения

После осмотра объектов и изучения всех материалов дела эксперт пишет заключение

Результат

Контроль качества

Мы проверяем текст на соответствие оформления требованиям законодательства

Работа выполнена

Мы уведомляем вас о готовности заключения и передаем его вам

Выезд в суд

В случае необходимости эксперт выезжает в суд для ответа на дополнительные вопросы

Запрос

Запрос на рецензию

Вы присылаете нам текст заключения, которое необходимо отрецензировать

Заключение договора

Мы согласовываем с вами условия проведения рецензии и заключаем договор

Рецензирование

Анализ

Эксперт проверяет исследуемый текст на соответствие действующему законодательству, процессуальному порядку и на верное избрание методик исследования

Написание рецензии

После тщательного анализа эксперт пишет рецензию

Результат

Контроль качества

Мы проверяем текст на соответствие оформления требованиям законодательства

Работа выполнена

Мы уведомляем вас о готовности рецензии и передаем его вам

Выезд в суд

В случае необходимости эксперт выезжает в суд для ответа на дополнительные вопросы

Нам доверяют

Закажите бесплатную консультацию

прямо сейчасс IT экспертом

Отзывы наш клиентов

Услуга была оказана очень оперативно, качественно, цена устроила, исполнитель очень вежлив, отвечал быстро. Я осталась довольна!

Недавно я имела проблему с ноутбуком, и обратилась в этот сервисный центр, и мои ожидания были полностью оправданы...

Я очень благодарна этому работнику сервисного центра за весь процесс обслуживания, который был профессиональным и прозрачным, чтобы удовлетворить мою потребность в ремонте ноутбука.

Выражаю благодарность АНО НИИ "ГОСТ ЭКСПЕРТ" и в особенности эксперту Гостищеву Станиславу Сергеевичу за качественное проведение исследования и оперативно оказанную помощь!